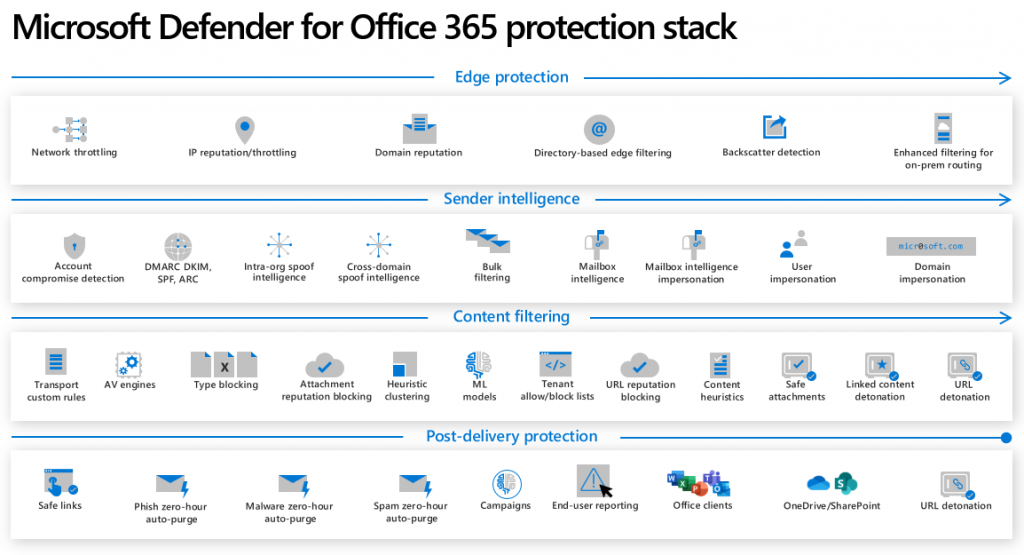

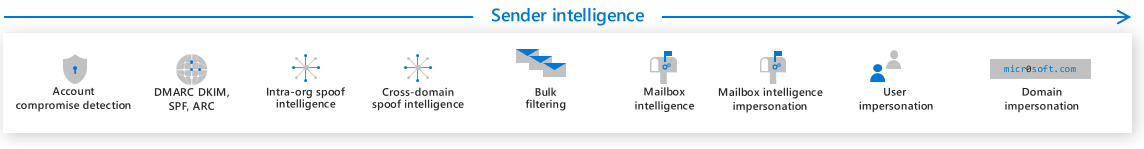

Stack di protezione delle minacce dettagliato in Microsoft Defender per Office 365 | Microsoft Learn

Stack di protezione delle minacce dettagliato in Microsoft Defender per Office 365 | Microsoft Learn

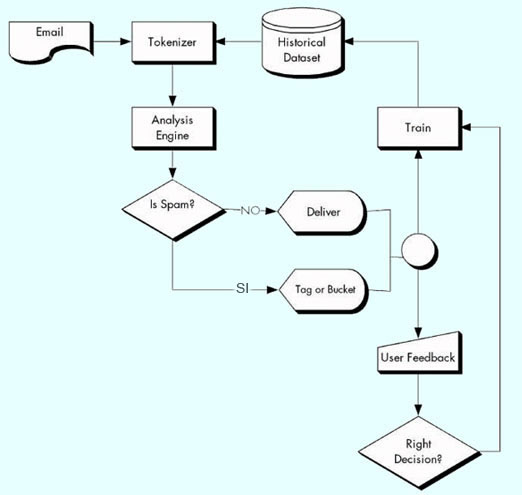

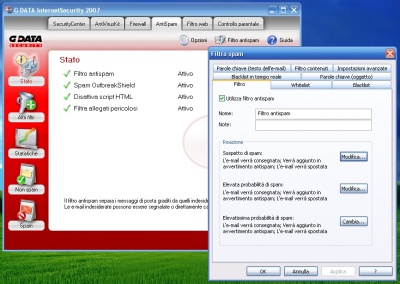

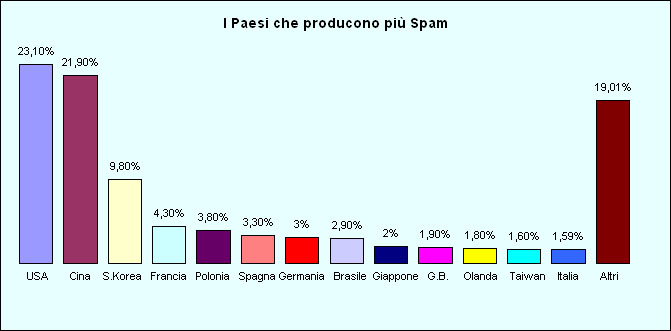

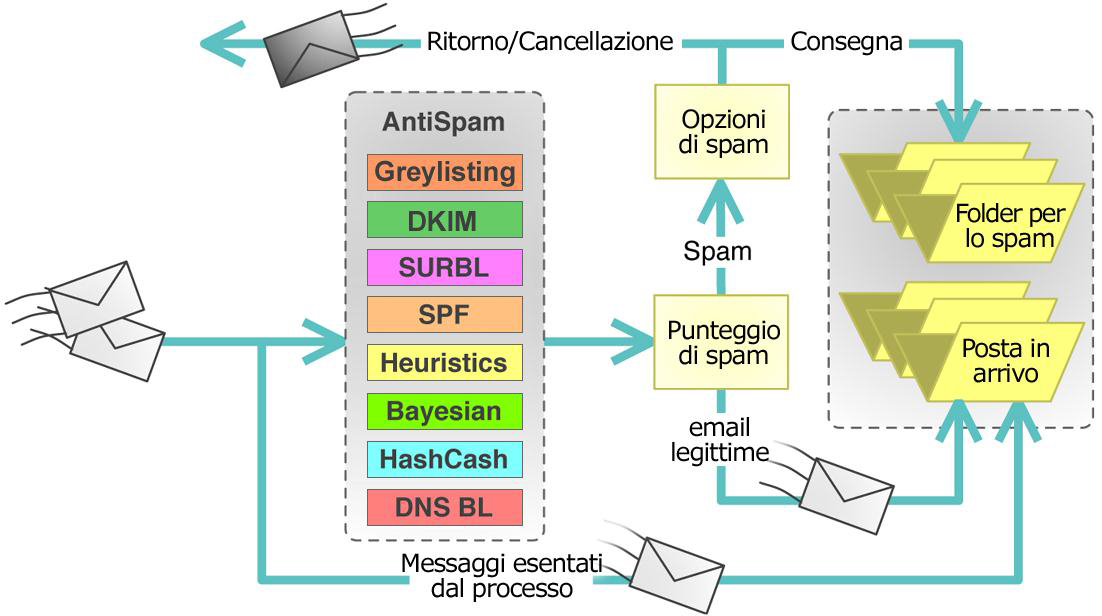

Che cosa sono, quali sono e come funzionano i filtri antispam in informatica | Informatica e Ingegneria Online

Stack di protezione delle minacce dettagliato in Microsoft Defender per Office 365 | Microsoft Learn

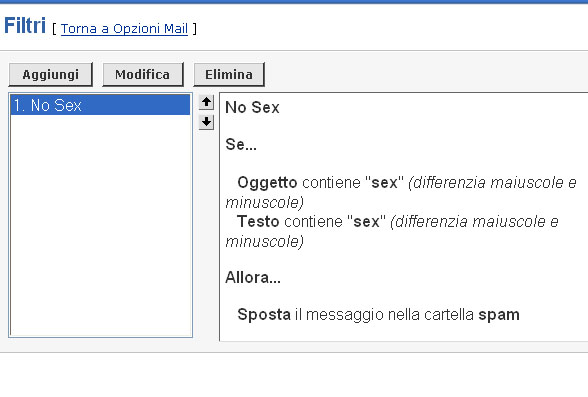

Quali sono gli strumenti di MDaemon che posso utilizzare per intercettare lo spam? - MDaemon - Knowledge base - Achab